هشدار به 3 میلیارد کاربر Gmail: ارسال لینکهای کلاهبردای با حساب رسمی گوگل

دانش

بزرگنمايي:

آریا جوان - شهر سخت افزار / محققان از کشف یک روش فیشینگ پیچیده و هوشمندانه خبر دادهاند که در آن مهاجمان با سوء استفاده از سیستم نوتیفیکیشن و اپلیکیشنهای OAuth گوگل، ایمیلهایی ظاهراً رسمی میفرستند که به نظر میرسد از طرف تیم پشتیبانی گوگل ارسال شده است. این ایمیلها بهراحتی از سد فیلترهای اسپم عبور کرده و هدفشان سرقت اطلاعات ورود کاربران به حسابهای گوگل است.

محققان امنیتی یک طرح فیشینگ هوشمندانه و پیچیده را کشف کردهاند که با سوءاستفاده از سرویسهای خود گوگل، کاربران را فریب داده و اطلاعات ورود به حساب کاربریشان را به سرقت میبرد.

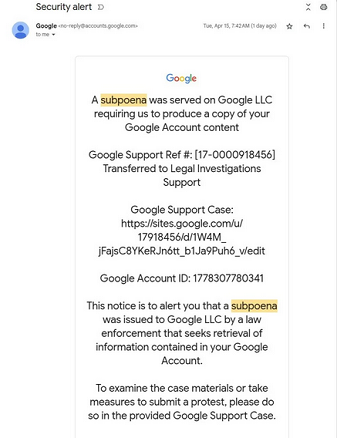

بر اساس گزارش BleepingComputer، نیک جانسون، توسعهدهنده اصلی سرویس Ethereum Name Service، اخیراً ایمیلی دریافت کرده که به نظر میرسید از آدرس no-reply@google.com ارسال شده است. در این ایمیل ادعا شده بود که مقامات قضایی به دلیل محتوای موجود در حساب گوگل وی، از گوگل درخواست اطلاعات کردهاند.

او تأکید کرد که ایمیل بسیار واقعی به نظر میرسید و تشخیص جعلی بودن آن بسیار دشوار بود. به باور جانسون، کاربرانی که دانش فنی کمتری دارند، بهراحتی ممکن است فریب این ترفند را بخورند.

نمونه ایمیلی که به نظر میرسد از حساب رسمی گوگل ارسال شده است.

بازار

![]()

ایمیل جعلی که امضای گوگل را دارد!

ظاهراً روش کار کلاهبرداران به این صورت است: ابتدا یک حساب گوگل (مثلاً me@domain) ایجاد میکنند. سپس، یک اپلیکیشن Google OAuth میسازند و کل پیام فیشینگ را در فیلد Name اپلیکیشن وارد میکنند. در مرحله بعد، از طریق Google Workspace به خودشان دسترسی به آن آدرس ایمیل (me@domain) را میدهند.

در این حالت، گوگل یک ایمیل نوتیفیکیشن به حساب me@domain ارسال میکند. اما از آنجایی که پیام طولانی فیشینگ در فیلد «نام» قرار گرفته، این پیام کل صفحه ایمیل دریافتی را پر میکند و بسیار متقاعدکننده به نظر میرسد. البته با اسکرول کردن به انتهای ایمیل، نشانههایی از مشکوک بودن ماجرا دیده میشود، زیرا در آنجا به موضوع اصلی یعنی اعطای دسترسی به ایمیل me@domain اشاره شده است.

قدم نهایی، فوروارد کردن همین ایمیل نوتیفیکیشن تولید شده توسط گوگل، به ایمیل قربانی مورد نظر است. جانسون توضیح میدهد:

از آنجایی که خود گوگل این ایمیل را تولید کرده، با کلید DKIM معتبر امضا شده و تمام بررسیهای امنیتی ایمیل را با موفقیت پشت سر میگذارد.

به همین دلیل است که این ایمیلهای فیشینگ بهجای پوشه اسپم، مستقیماً وارد اینباکس کاربران میشوند.

این نوع حملات بر این این واقعیت تکیه دارند که سیستمهای گوگل، امضای DKIM را فقط برای محتوای پیام و هدرهای آن بررسی میکنند و فرستنده/گیرنده اصلی را در نظر نمیگیرند.

برای پنهانکاری بیشتر، کلاهبرداران از sites.google.com که سرویس رایگان ساخت وبسایت گوگل است، برای ایجاد صفحه فرود (Landing Page) جهت سرقت نهایی نام کاربری و رمز عبور استفاده کردهاند. مشاهده لینک از این سرویس در چنین ایمیلهایی باید همیشه زنگ خطر را برای کاربران به صدا درآورد.

بنابراین اگر این روزها ایمیلی دریافت کرده اید که به نظر میرسد از سمت گوگل ارسال شده و شما را به کلید روی یک لینک خارجی ترغیب میکند، حتماً اصالت ایمیل را دوباره بررسی کنید.

-

سه شنبه ۲ ارديبهشت ۱۴۰۴ - ۱۹:۴۴:۱۶

سه شنبه ۲ ارديبهشت ۱۴۰۴ - ۱۹:۴۴:۱۶

-

۵ بازديد

۵ بازديد

-

-

آریا جوان

آریا جوان

لینک کوتاه:

https://www.aryajavan.ir/Fa/News/1487624/